عملاء الذكاء الاص�طناعي مثل OpenClaw قد يستنزفون محافظ العملات الرقمية عبر "مهارات خبيثة": CertiK

يشير تقرير صادر عن شركة الأمن السيبراني CertiK إلى أن الانتشار الواسع لمساعدي الذكاء الاصطناعي مثل OpenClaw يقدم مخاطر أمنية حرجة قد تعرّض المستخدمين لأفعال غير مصرح بها، وتسرب بيانات، واختراقات في الأنظمة، وفقدان محافظ العملات المشفرة.

OpenClaw هو وكيل ذكاء اصطناعي مستضاف ذاتيًا يندمج مع منصات المراسلة مثل WhatsApp و Slack و Telegram ويمكنه اتخاذ إجراءات بشكل مستقل على أجهزة كمبيوتر المستخدمين، مثل إدارة البريد الإلكتروني والتقويمات والملفات.

يُقدّر أن هناك حوالي 2 مليون مستخدم نشط شهريًا للمنصة، وذلك حسب Openclaw.vps. وأظهر استطلاع أجرته شركة McKinsey في نوفمبر أن 62% من المشاركين قالوا إن منظماتهم كانت بالفعل تُجرب وكلاء الذكاء الاصطناعي.

ومع ذلك، حذرت CertiK من أنه أصبح "ناقل هجوم رئيسي على مستوى سلسلة التوريد وبنطاق واسع".

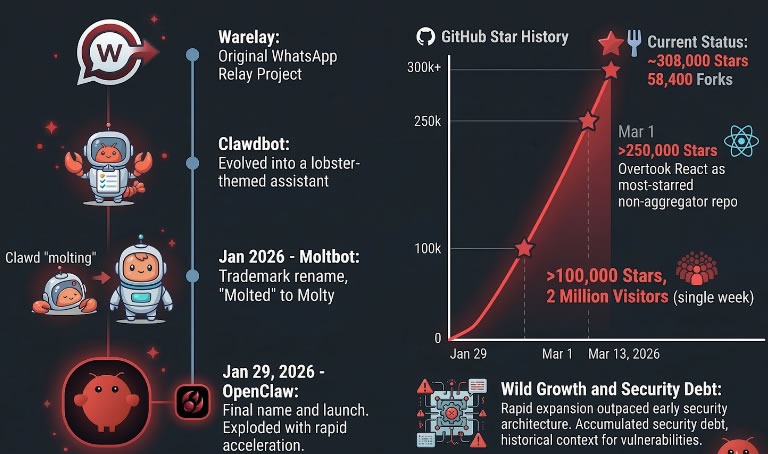

نما OpenClaw من مشروع جانبي تم إطلاقه في نوفمبر 2025، إلى أكثر من 300,000 نجمة على GitHub، وهي ميزة للإشارات المرجعية أو "الإعجاب" على منصة المطورين، مما يشير إلى ارتفاع كبير في شعبيته ولكن مع تراكم "دين أمني" كبير في الوقت ذاته، كما أشارت CertiK.

ومع ذلك، اكتشفت شركة Bitsight خلال أسابيع من إطلاقه 30,000 حالة معرضة للإنترنت من OpenClaw، ووجد باحثو SecurityScorecard 135,000 حالة في 82 دولة، مع وجود 15,200 حالة منها معرضة بشكل خاص لتنفيذ التعليمات البرمجية عن بُعد.

كما أصبح OpenClaw أكثر منصة عملاء ذكاء اصطناعي "خضعت لفحص أمني مكثف"، حيث جمع أكثر من 280 إشعار أمان على GitHub، و 100 ثغرة أمنية أو تعرض (CVEs)، و"سلسلة من الهجمات على مستوى النظام البيئي" منذ إطلاقه في نوفمبر، بحسب ما كتب باحثو CertiK في تقرير تم مشاركته مع Cointelegraph.

النمو السريع لنظام OpenClaw البيئي. المصدر: CertiK

النمو السريع لنظام OpenClaw البيئي. المصدر: CertiK معلومات محافظ العملات المشفرة بخطر

لأن OpenClaw يعمل كجسر بين المدخلات الخارجية وتنفيذ النظام المحلي، "فإنه يقدم نواقل هجوم تقليدية"، حسبما قال الباحثون.

وتشمل هذه اختطاف البوابات المحلية، حيث يمكن للمواقع أو الشحنات الخبيثة استغلال وجود العميل على جهاز المستخدم لاستخراج بيانات حساسة أو تنفيذ أوامر غير مصرح بها.

حذرت CertiK من مخاطر الإضافات البرمجية، التي يمكنها إضافة قنوات وأدوات ومسارات HTTP وخدمات ومزودين، بينما يمكن تثبيت مهارات خبيثة من مصادر محلية أو السوق.

وعلى عكس البرامج الضارة التقليدية، يمكن لـ"المهارات الخبيثة" التلاعب بالسلوك عبر اللغة الطبيعية، مما يجعل اكتشافها عبر الفحص التقليدي صعبًا.

"بمجرد تشغيلها، يمكن للبرمجيات الخبيثة نقل معلومات حساسة مثل كلمات المرور وبيانات اعتماد محافظ العملات المشفرة."

قد تكون الأبواب الخلفية الخبيثة أيضًا مخفية داخل قواعد برمجية وظيفية مشروعة، "حيث تستدعي عناوين URL تبدو حميدة في الظاهر لكنها توصل في نهاية المطاف أوامر shell أو شحنات برمجيات ضارة"، على حد قولهم.

قال باحثو CertiK لـCointelegraph إن المهاجمين زرعوا مهارات خبيثة بشكل استراتيجي عبر فئات عالية القيمة متنوعة، "بما في ذلك أدوات لـ Phantom، أدوات تتبع المحافظ، أدوات العثور على محافظ insider، أدوات Polymarket ودمج Google Workspace."

"لقد شنوا هجومًا واسع النطاق عبر نظام العملات المشفرة، وصُمم الحمل الرئيسي لاستهداف عدد كبير من محافظ الإضافات الخاصة بالمتصفحات في آن واحد، مثل MetaMask و Phantom و Trust Wallet و Coinbase Wallet و OKX Wallet وغيرها الكثير"، بحسب قولهم.

وأضاف الباحثون أن هناك "تداخلًا واضحًا في الأساليب مع النظام البيئي الأوسع لسرقة العملات المشفرة، مثل الهندسة الاجتماعية، وطرائق الأدوات المزيفة، وسرقة بيانات الاعتماد، وتصيد المحافظ".

"تلك جميعها أساليب معروفة في كتيب سرقة العملات المشفرة، وقد رأينا استخدامها هنا.

قال مؤسس OpenClaw، بيتر شتاينبرغ، الذي انضم مؤخراً إلى OpenAI، إنهم يعملون على تحسين أمان OpenClaw.

"شيء عملنا عليه في الشهرين الماضيين هو الأمان. لذا الأمور الآن أفضل بكثير في هذا الصدد"، بحسب شتاينبرغ في فعالية "ClawCon" يوم الإثنين في طوكيو.

لا تقم بتثبيت OpenClaw إلا إذا كنت خبيراً تقنياً

في وقت سابق من هذا الشهر، أفادت شركة الأمن السيبراني OX Security عن حملة تصيد احتيالي استخدمت منشورات مزيفة على GitHub ورمز "CLAW" وهمي لإغراء مطوري OpenClaw بربط محافظهم الرقمية.

نصحت CertiK المستخدمين العاديين "الذين ليسوا خبراء أمن أو مطورين أو ملمين بالتقنية" بعدم تثبيت واستخدام OpenClaw من نقطة الصفر، بل الانتظار لإصدارات أكثر نضجًا وصلابة وإدارة."

قدمت شركة الأمن السيبراني SlowMist إطار أمان لوكلاء الذكاء الاصطناعي في مارس الماضي، واصفة إياه بأنه "حصن رقمي" للدفاع ضد المخاطر المرتبطة بالأنظمة المستقلة التي تدير إجراءات على السلسلة وأصول رقمية.

إخلاء المسؤولية: يعكس محتوى هذه المقالة رأي المؤلف فقط ولا يمثل المنصة بأي صفة. لا يُقصد من هذه المقالة أن تكون بمثابة مرجع لاتخاذ قرارات الاستثمار.

You may also like

ENSO (ENSO) تقلب بنسبة 61.2% خلال 24 ساعة: حجم التداول ارتفع أكثر من مئة مرة مما أدى إلى ضخ مضاربي

SOMI (Somnia) تتقلب بنسبة 45.1% خلال 24 ساعة: ارتفاع ضخم في حجم التداول يدفع انتعاش السعر

تقلب ZBT (ZEROBASE) بنسبة 45.6% خلال 24 ساعة: ارتفاع حجم التداول بأكثر من 400% يسبب تقلبات حادة