Agentes de IA como OpenClaw podem esvaziar carteiras de criptomoedas através de 'habilidades maliciosas': CertiK

A integração generalizada de assistentes de IA como OpenClaw introduz riscos críticos de segurança que expõem os usuários a ações não autorizadas, exposição de dados, compromissos de sistema e esvaziamento de carteiras de criptomoedas, de acordo com a empresa de cibersegurança CertiK.

OpenClaw é um agente de IA auto-hospedado que integra-se com plataformas de mensagens como WhatsApp, Slack e Telegram, e pode tomar ações autonomamente nos computadores dos usuários, como gerenciar e-mails, calendários e arquivos.

Estima-se que existam cerca de 2 milhões de usuários ativos mensais na plataforma, para Openclaw.vps. Um estudo da McKinsey em novembro mostrou que 62% dos entrevistados disseram que suas organizações já estavam experimentando agentes de IA.

No entanto, a CertiK alerta que se tornou um "vetor primário de ataque à cadeia de suprimentos em escala".

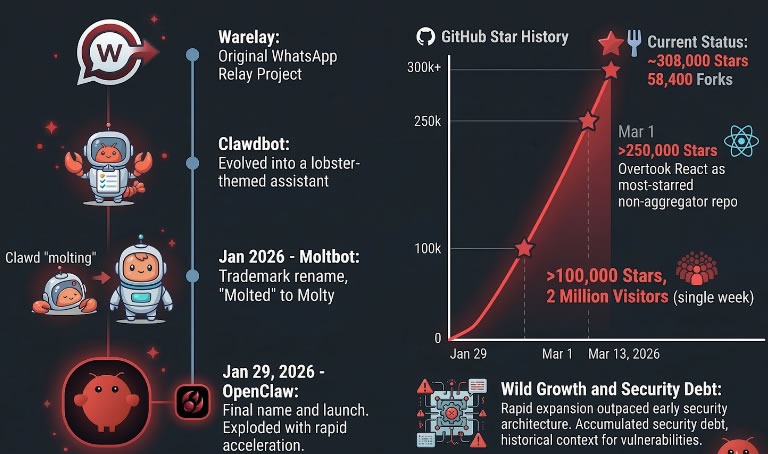

OpenClaw cresceu de um projeto paralelo lançado em novembro de 2025 para mais de 300.000 estrelas no GitHub, um recurso de favoritamento ou “curtir” na plataforma de desenvolvedores, sinalizando um aumento na popularidade, mas acumulando uma séria “dívida de segurança” no processo, observou a CertiK.

No entanto, semanas após o lançamento, a Bitsight identificou 30.000 instâncias de OpenClaw expostas na internet, e pesquisadores da SecurityScorecard encontraram 135.000 instâncias em 82 países, sendo 15.200 especificamente vulneráveis à execução remota de códigos.

OpenClaw também se tornou a plataforma de agentes de IA mais “agressivamente analisada sob o ponto de vista da segurança”, acumulando mais de 280 GitHub Security Advisories, 100 Common Vulnerabilities and Exposures (CVEs), e uma “sequência de ataques em nível de ecossistema” desde seu lançamento em novembro, escreveram pesquisadores da CertiK em um relatório compartilhado com Cointelegraph.

Crescimento acelerado do ecossistema OpenClaw. Fonte: CertiK

Crescimento acelerado do ecossistema OpenClaw. Fonte: CertiK Credenciais de carteiras de criptomoedas em risco

Por agir como uma ponte entre entradas externas e execução local do sistema, “OpenClaw introduz vetores clássicos de ataque”, disseram os pesquisadores.

Isso inclui o sequestro do gateway local, onde sites ou cargas maliciosas podem explorar a presença do agente na máquina local para extrair dados sensíveis dos usuários ou executar comandos não autorizados.

A CertiK alertou sobre o perigo dos plugins, que podem adicionar canais, ferramentas, rotas HTTP, serviços e provedores, enquanto habilidades maliciosas podem ser instaladas de fontes locais ou de marketplaces.

Diferente de malware tradicional, “habilidades maliciosas” podem manipular comportamentos via linguagem natural, resistindo a varreduras convencionais.

“Uma vez lançada, o malware pode exfiltrar informações sensíveis, como senhas e credenciais de carteiras de criptomoedas.”

Backdoors maliciosos também podem estar ocultos em bases de código legítimas, “onde eles buscam URLs aparentemente benignos que acabam entregando comandos shell ou cargas de malware”, acrescentaram.

Pesquisadores da CertiK informaram ao Cointelegraph que atacantes estrategicamente semearam habilidades maliciosas em diversas categorias de alto valor, “incluindo utilitários para Phantom, rastreadores de carteiras, localizadores de carteiras internas, ferramentas Polymarket e integrações com Google Workspace.”

“Eles lançam uma rede amplamente abrangente sobre o ecossistema cripto, com a carga principal projetada para atingir simultaneamente um grande número de carteiras de extensões de navegador, como MetaMask, Phantom, Trust Wallet, Coinbase Wallet, OKX Wallet, entre muitas outras”, disseram.

Os pesquisadores acrescentaram que há um “claro cruzamento na técnica com o ecossistema mais amplo de roubo de cripto, como engenharia social, falsos utilitários, roubo de credenciais e phishing focado em carteiras.”

“Estas são todas estratégias bem conhecidas do manual de drenadores de cripto, e vimos elas sendo usadas aqui.”

O fundador do OpenClaw, Peter Steinberg, que recentemente ingressou na OpenAI, disse que estão trabalhando para melhorar a segurança do OpenClaw.

"Algo que trabalhamos nos últimos dois meses foi a segurança. Então as coisas estão muito melhores nesse aspecto", disse Steinberg no evento "ClawCon" na segunda-feira em Tóquio.

Não instale OpenClaw, a menos que seja um geek

No início deste mês, a empresa de cibersegurança OX Security relatou uma campanha de phishing que usou posts falsos no GitHub e um token “CLAW” fraudulento para atrair desenvolvedores do OpenClaw a conectar carteiras de criptomoedas.

A CertiK aconselhou que usuários comuns “que não são profissionais de segurança, desenvolvedores ou geeks experientes”, não instalem e usem o OpenClaw do zero, mas aguardem por versões “mais maduras, robustas e gerenciáveis”.

A empresa de cibersegurança SlowMist introduziu um framework de segurança para agentes de IA no início de março, apresentando-o como uma “fortaleza digital” para se defender contra riscos que acompanham sistemas autônomos que lidam com ações onchain e ativos digitais.

Aviso Legal: o conteúdo deste artigo reflete exclusivamente a opinião do autor e não representa a plataforma. Este artigo não deve servir como referência para a tomada de decisões de investimento.

Talvez também goste

ENSO (ENSO) oscila 61,2% em 24 horas: volume de negociação dispara mais de cem vezes, causando pump especulativo

SOMI (Somnia) oscila 45,1% em 24 horas: aumento explosivo no volume de negociações impulsiona recuperação de preço