Krypto-Anwalt sagt, dass der Drift-Vorfall als 'zivilrechtliche Fahrlässigkeit' eingestuft werden könnte

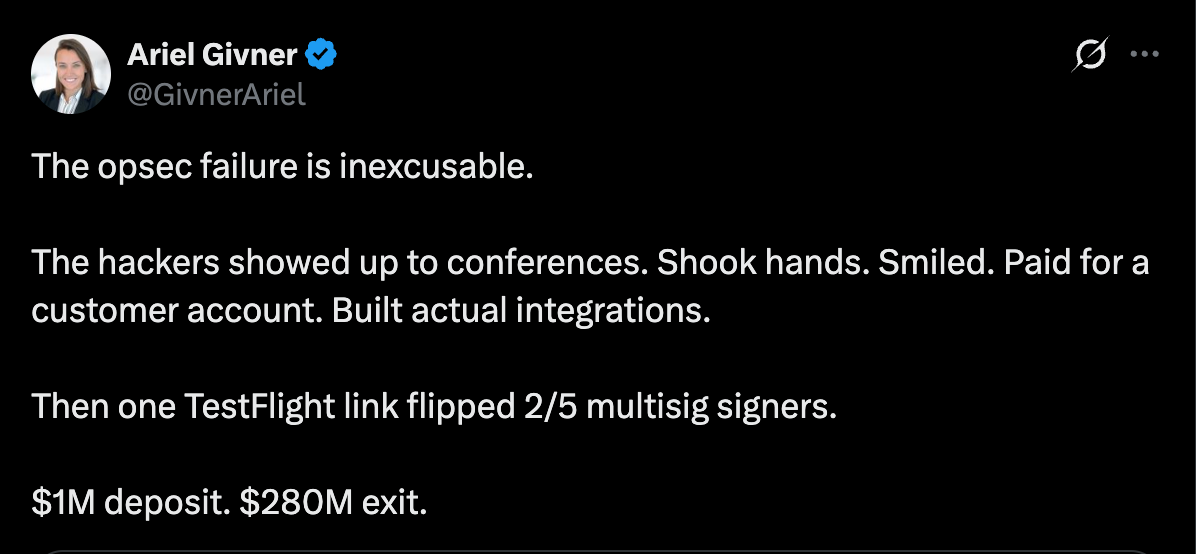

Der Hack der auf Solana basierenden dezentralen Finanzplattform (DeFi) Drift Protocol hätte verhindert werden können, wenn die Drift-Team standardmäßige Sicherheitsverfahren befolgt hätte und könnte laut Anwältin Ariel Givner als „zivilrechtliche Fahrlässigkeit“ gelten.

„Einfach ausgedrückt bedeutet zivilrechtliche Fahrlässigkeit, dass sie ihre grundlegende Pflicht, das ihnen anvertraute Geld zu schützen, nicht erfüllt haben“, sagte Givner als Antwort auf das Post-Mortem-Update des Drift-Teams und auf deren Umgang mit dem $280 Millionen Exploit am Mittwoch.

Das Drift-Team versäumte es, „grundlegende“ Sicherheitsmaßnahmen umzusetzen, darunter die Verwahrung von Signaturschlüsseln auf separaten, „luftgetrennten“ Systemen, die nie für Entwicklerarbeiten genutzt werden, sowie die Durchführung einer Due-Diligence-Prüfung bei Blockchain-Entwicklern, die auf Branchenkonferenzen kennengelernt wurden.

Quelle:

Quelle: „Jedes seriöse Projekt kennt das. Drift hat es nicht befolgt“, sagte sie und fügte hinzu: „Sie wussten, dass die Krypto-Branche voller Hacker ist, insbesondere Teams aus Nordkorea.“ Givner fährt fort:

„Dennoch hat ihr Team monatelang auf Telegram gechattet, Fremde auf Konferenzen getroffen, fragwürdige Code-Repositories geöffnet und gefälschte Apps auf Geräten installiert, die mit Multisignatur-Kontrollen verbunden sind.“

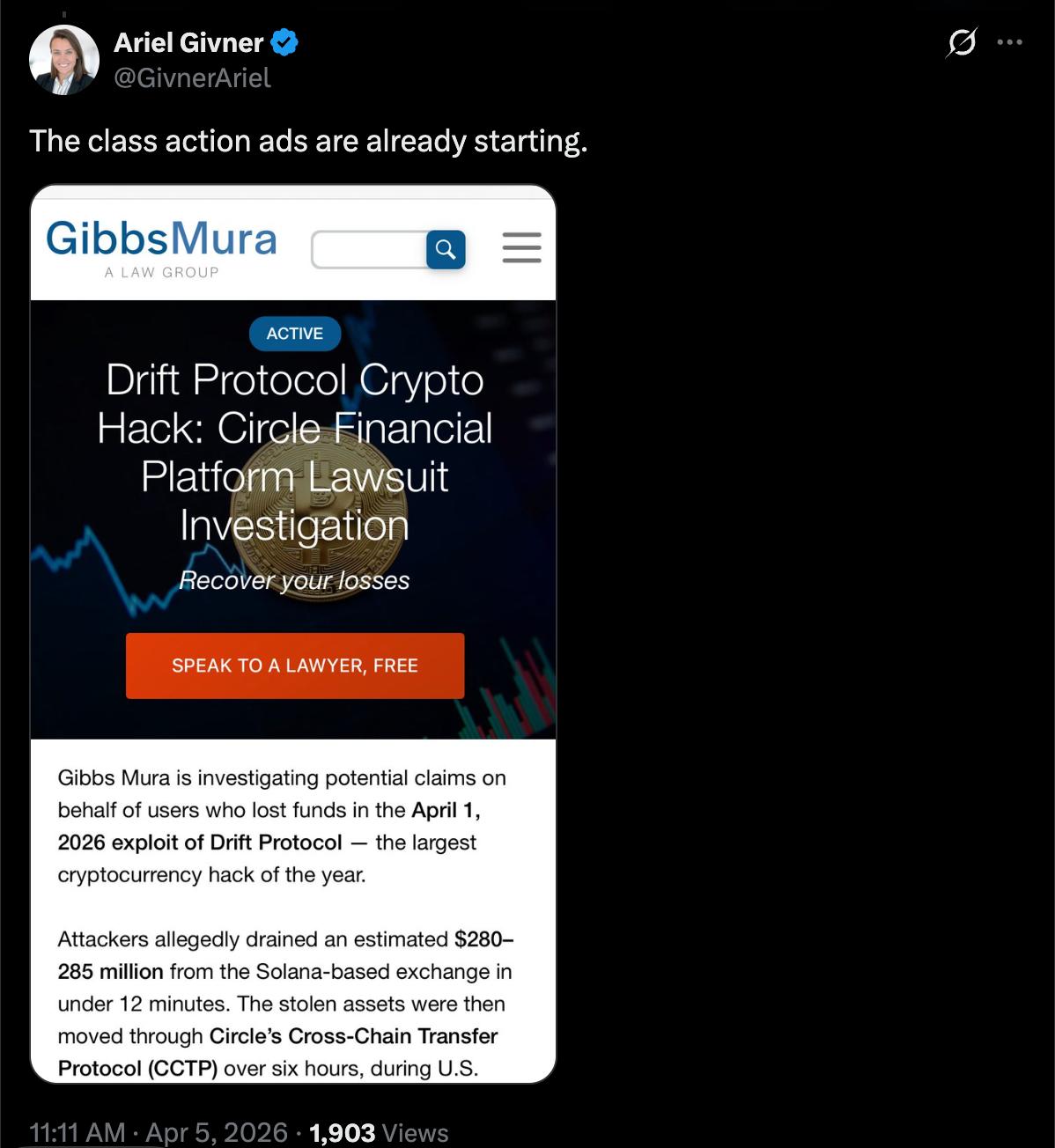

Werbung für Sammelklagen gegen Drift Protocol ist bereits im Umlauf, sagte sie. Cointelegraph wandte sich an das Drift-Team, erhielt aber bis zur Veröffentlichung keine Antwort.

Quelle:

Quelle: Der Vorfall erinnert daran, dass soziale Manipulation und die Unterwanderung von Projekten durch böswillige Akteure wichtige Angriffsvektoren für Kryptowährungsentwickler sind, die Nutzerfonds abziehen und das Vertrauen der Kunden in kompromittierte Plattformen dauerhaft schädigen können.

Verwandte Themen: Drift erklärt $280M Exploit, während Kritiker Circle wegen USDC-Freeze hinterfragen

Drift Protocol sagt, der Angriff wurde „monatelang“ geplant

Das Drift Protocol-Team veröffentlichte am Samstag ein Update, in dem beschrieben wurde, wie der Exploit stattfand und behauptete, dass die Angreifer den Angriff sechs Monate lang planten, bevor sie ihn ausführten.

Die Bedrohungsakteure traten erstmals im Oktober 2025 auf einer „wichtigen“ Konferenz der Kryptobranche an das Drift-Team heran und zeigten Interesse an Protokoll-Integrationen und Zusammenarbeit.

Die böswilligen Akteure bauten in den folgenden sechs Monaten weiterhin eine Beziehung zum Drift-Entwicklungsteam auf, und nachdem genügend Vertrauen aufgebaut war, begannen sie, dem Drift-Team schädliche Links zu schicken und Malware einzubetten, die Entwicklergeräte kompromittierte.

Diese Personen, von denen vermutet wird, dass sie für nordkoreanische staatliche Hacker arbeiten und das Drift-Entwicklerteam physisch kontaktierte, waren nach Angaben des Drift-Teams keine nordkoreanischen Staatsbürger.

Drift gibt an, mit „mittlerer bis hoher Zuversicht“, dass der Exploit von denselben Akteuren durchgeführt wurde, die hinter dem Radiant Capital Hack im Oktober 2024 steckten.

Im Dezember 2024 gab Radiant Capital an, dass ihr Exploit durch Malware verursacht wurde, die über Telegram von einem Hacker mit Verbindungen zu Nordkorea gesendet wurde, der sich als ehemaliger Auftragnehmer ausgab.

Magazin: Lernen Sie die Hacker kennen, die helfen können, Ihre Krypto-Ersparnisse zurückzubekommen

Haftungsausschluss: Der Inhalt dieses Artikels gibt ausschließlich die Meinung des Autors wieder und repräsentiert nicht die Plattform in irgendeiner Form. Dieser Artikel ist nicht dazu gedacht, als Referenz für Investitionsentscheidungen zu dienen.

Das könnte Ihnen auch gefallen

GWEI (ETH-Gas) schwankte innerhalb von 24 Stunden um 40,9 %: Layer-2-Aktivitäten und Handelsvolumen steigen um 127 %